Consigli di sicurezza essenziali per mantenere al sicuro il vostro conto in criptovalute

101 delle migliori pratiche in materia di sicurezza e privacy dei dati per tenere i truffatori lontani dal vostro portafoglio di criptovalute e i vostri Bitcoin al sicuro.

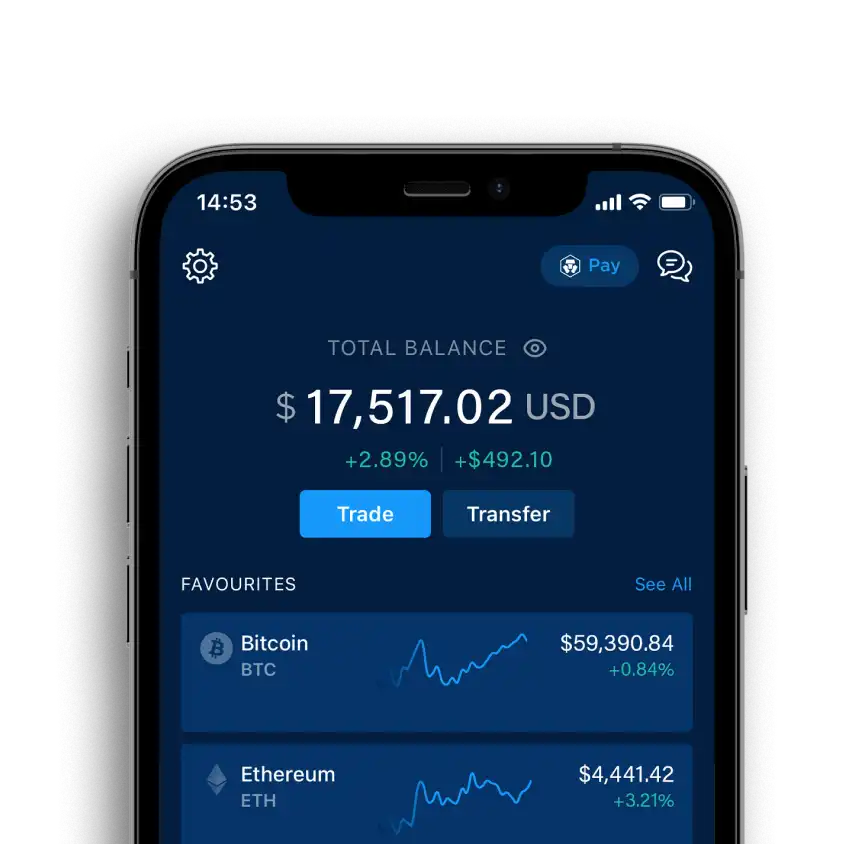

Noi di Crypto.com miglioriamo continuamente la sicurezza per garantire l’incolumità dei beni e dei dati dei nostri clienti. È altrettanto importante che i clienti dispongano di risorse per proteggersi dai malintenzionati.

Per rimanere aggiornati sulle caratteristiche di sicurezza, mettete tra i preferiti questo articolo, che verrà aggiornato regolarmente.

Sei buone pratiche di sicurezza che ogni proprietario di un portafoglio di criptovalute dovrebbe conoscere:

- Impostate l’autenticazione a due fattori (2FA) e un codice anti-phishing per il vostro account.

- Non condividete le vostre password e i vostri codici di autenticazione con nessuno. Crypto.com non chiederà mai queste informazioni.

- Assicuratevi sempre di visitare i siti web e gli account dei social media ufficiali di Crypto.com.

- Sappiate che il phishing può avvenire attraverso qualsiasi canale di comunicazione, compresi e-mail, SMS e chiamate vocali.

- Imparate a conoscere le truffe comuni in criptovaluta come il “Pig butchering” e il “rug pull”.

- Segnalate QUALSIASI comunicazione sospetta ricevuta al nostro team di assistenza clienti all’indirizzo [email protected].

Continuate a leggere per sapere come proteggere il vostro conto, eludere i tentativi di phishing e riconoscere le truffe di criptovaluta.

Sicurezza crittografica Passo 1: proteggere il proprio conto

Il primo passo per mantenere il vostro account al sicuro è impostare l’autenticazione a due fattori (2FA) e i codici anti-phishing.

Impostazione di 2FA

La 2FA è un metodo di autenticazione elettronica che consente all’utente di accedere al proprio account solo dopo aver presentato con successo due prove (cioè due fattori).

Si tratta di una combinazione di qualcosa che solo l’utente conosce (ad esempio, una password), che possiede (come un generatore di codici) e che è (spesso il riconoscimento facciale). La 2FA fornisce un forte livello di sicurezza per le vostre transazioni ed è una delle prime cose da fare quando si crea un conto Crypto.com.

Ecco una guida rapida su come impostare la 2FA per l’App Crypto.com.

Impostare un codice anti-phishing

I prodotti Crypto.com App, Exchange e NFT sono dotati di una funzione che consente di utilizzare un codice antipirateria. Questo codice è noto solo a voi e compare nel corpo dell’e-mail per aiutarvi a identificare se le e-mail che sembrano provenire da noi sono autentiche.

In combinazione con un indirizzo e-mail unico, l’uso di un Codice Anti-Phishing assicura che la vostra interazione con Crypto.com rimanga verificabile, separata da altri account e servizi, aggiungendo un ulteriore livello di sicurezza per i vostri fondi.

Ecco come impostare i codici anti-phishing per le vostre e-mail.

Scoprite altre best practice di sicurezza in questo elenco completo, dal perché dovreste usare un indirizzo e-mail unico per il vostro account Crypto.com al modo migliore per memorizzare la vostra frase di recupero.

Sicurezza crittografica Passo 2: riconoscere i tentativi di phishing

I truffatori possono travisare la loro identità, agendo come qualcuno di cui ci si dovrebbe fidare, ad esempio spacciandosi per il personale di Crypto.com per ottenere l’accesso alle credenziali degli utenti. Questa tecnica è nota anche come “phishing” e può avvenire attraverso qualsiasi canale di comunicazione, tra cui e-mail, SMS, caselle di posta dei social media e persino telefonate.

Non condividete le vostre password e i vostri codici di autenticazione con nessuno. Crypto.com non chiederà mai queste informazioni.

Inoltre, le e-mail e i messaggi possono contenere link che attirano l’utente verso siti web che imitano Crypto.com: assicuratevi sempre di visitare i siti web e gli account dei social media ufficiali di Crypto.com.

Per riconoscere il phishing, cercate questi segnali rivelatori:

- Imprecisioni grammaticali o storia costruita per estorcere informazioni all’utente.

- Il phisher cerca di creare un senso di urgenza nei vostri confronti.

- Richieste palesi di informazioni personali come password e frasi di recupero.

Per proteggersi dal phishing occorre una sana dose di scetticismo e un’attenta verifica di tutti i messaggi, le e-mail e i link.

Familiarizzate con le tecniche di phishing più comuni. Per facilitare il compito, abbiamo compilato un elenco di esempi di phishing reali, con tanto di schermate che ne mostrano l’aspetto.

Sicurezza delle criptovalute Fase 3: Riconoscere le truffe di criptovalute

Avete mai sentito parlare di “rug pulling” e di “macellazione del maiale”? Questi sono due esempi di truffe di criptovalute. Ecco un breve elenco delle truffe più comuni nel settore:

- Le truffe di investimento/”Get Rich Quick” possono comportare l’invio di messaggi alle vittime sui social media con consigli gratuiti sulla criptovaluta che alla fine portano all’offerta di investire fondi per l’utente.

- Le truffe di rimesse/prelievi richiedono agli utenti di inviare denaro per riceverlo.

- Le truffe romantiche sono relazioni online che culminano con la richiesta di fondi in criptovaluta.

- Le truffe “macellazione del maiale” sono l’evoluzione sofisticata delle truffe amorose che adescano la vittima per un lungo periodo di tempo.

- I “Rug pull” lasciano le vittime con token o NFT senza valore dopo che i truffatori hanno pubblicizzato un progetto falso.

- Il cryptojacking è un hack che blocca la memoria del computer di un utente per estrarre criptovalute per conto di qualcun altro.

Non cadete in queste truffe. Per saperne di più sulle bandiere rosse che aiutano a riconoscere i progetti e le piattaforme di criptovalute dannose , cliccate qui.

Parole finali – Come tenere al sicuro il proprio portafoglio di criptovalute

Ora conoscete i tre pilastri fondamentali per mantenere il vostro conto in criptovaluta al sicuro: impostare le funzioni di sicurezza, riconoscere i tentativi di phishing e riconoscere le truffe in criptovaluta.

Se avete domande o se ricevete comunicazioni sospette che affermano di provenire da noi, contattateci all’indirizzo [email protected]. Siamo qui per aiutarvi.

Due diligence e ricerca personale

Tutti gli esempi elencati in questo articolo sono solo a scopo informativo. L’utente non deve interpretare tali informazioni o altro materiale come consulenza legale, fiscale, di investimento, finanziaria, di sicurezza informatica o di altro tipo. Nulla di quanto contenuto nel presente documento costituisce una sollecitazione, una raccomandazione, un’approvazione o un’offerta da parte di Crypto.com di investire, acquistare o vendere monete, token o altri asset crittografici. I rendimenti derivanti dall’acquisto e dalla vendita di criptovalute possono essere soggetti a imposte, compresa l’imposta sulle plusvalenze, nella vostra giurisdizione.

Le performance passate non sono una garanzia o una previsione di quelle future. Il valore delle criptovalute può aumentare o diminuire e voi potreste perdere tutto o una parte consistente del vostro prezzo di acquisto. Quando valutate un asset crittografico, è essenziale che facciate le vostre ricerche e la vostra due diligence per esprimere il miglior giudizio possibile, poiché ogni acquisto sarà di vostra esclusiva responsabilità.

Condividi con gli amici

Articoli correlati

How to Participate in Solana Governance: A Step-by-Step Guide

How to Participate in Solana Governance: A Step-by-Step Guide

How to Participate in Solana Governance: A Step-by-Step Guide

Bitcoin vs Bitcoin Cash — A Closer Look at Their Shared Origins and Diverging Paths

Bitcoin vs Bitcoin Cash — A Closer Look at Their Shared Origins and Diverging Paths

Bitcoin vs Bitcoin Cash — A Closer Look at Their Shared Origins and Diverging Paths

Solana Tokenomics: Everything to Know

Solana Tokenomics: Everything to Know

Solana Tokenomics: Everything to Know

Sei pronto per avventurarti nel mondo delle criptovalute?

Ottieni subito la guida per configurareil tuo account Crypto.com

Cliccando sul pulsante Invia, riconosci di aver letto l' Informativa sulla privacy di Crypto.com dove illustriamo come usiamo e proteggiamo i tuoi dati personali.